- セキュリティ強化について

- BYOD/BYOCは浸透してこなかった。終身雇用が主流で人材の流動性が低かったことに加え、セキュリティの観点からPCなどの持ち出し/持ち込みを避ける企業が多かった。その状況を変えたのがスマートフォン/タブレット端末である。

- ルールつくりについて

- 社員が自分で購入したスマートフォンやパソコン(PC)の業務利用を“正面切って”許す企業が相次いでいる。東日本大震災や電力危機をきっかけに、私物の情報端末で社内システムに接続し利用するメリットを認識。従来はセキュリティ面などへの不安から「私物禁止」か「私物黙認」としていた企業が、「私物解禁」に方針転換した。

- 私物のスマートフォンの利用を解禁したきっかけは、グループウエアなどの情報系システムを、クラウドサービスに移行したことだ。「いつでもどこからでも利用できることが、クラウドのメリット。端末や利用できる場所を制限してしまうと、そのメリットを封じ込めてしまう

- 私物のスマートフォンの業務利用を解禁するにあたって、独自のセキュリティ対策も施した。ITベンダーと共同開発したID管理やログ管理サービスを経由して、クラウドサービスにログインする仕組みを作った。「だれが、いつ、何にアクセスしたのか」をシステム部門側で管理できる。常に監視することはしていないが、「何か問題があったときに、端末が私物であろうがなかろうが、すぐに対処できるようにした」

- 会社支給の端末ではなく私物であるがゆえ、従業員の権利や利便性を損なわないようにしつつ、会社としてのセキュリティを高める必要がある。両者の折り合いをどうつけるかがポイントとなる。システム部門は「個人のわがままに付き合う」という姿勢ではなく、「従業員に協力してもらう」という姿勢でセキュリティを高める仕組みを構築するといいだろう

- 安心安全なスマホ

- スマホでリモートアクセス基礎 POINT 1

端末、アクセス回線、ルーターのVPNプロトコル

リモートアクセスを実現するVPNプロトコルは、用途やネットワークに応じていくつか種類がある。スマートフォンやアクセス回線、ルーターはすべてのVPNプロトコルに対応しているわけではない。まずは、リモートアクセスに使う機器やサービスがどのVPNプロトコルに対応しているかを知り、そのなかからニーズに合うものを選択する必要がある。

スマホ標準対応は二つ

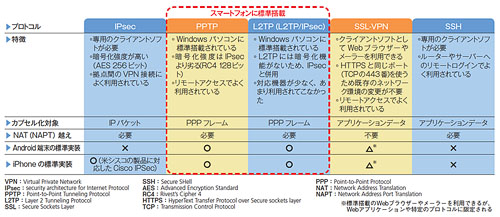

リモートアクセスで使われる代表的なVPNプロトコルには、IPsec(アイピーセック)、PPTP、L2TP(L2TP/IPsec)、SSL-VPN、SSHなどがある。これらは利用される場面や、カプセル化対象、アドレス変換(NAPT・ナプト)を越えるための対策などに違いがある(表1-1)。

IPsecは、拠点のLAN間を接続するときに多く利用されているプロトコルだ。リモートアクセスで利用する場合は、端末に専用のクライアントソフトを入れて、VPN装置(ルーターなど)に接続する。暗号化の強度が高いため、セキュリティを重視するケースで利用されることが多い。

PPTPは、ダイヤルアップ接続などでよく使われていたPPPというプロトコルを、IPネットワークでやりとりできるようにしたプロトコルだ。外に持ち出したノートパソコンから社内のVPN装置にリモートアクセスするときなどによく使われる。Windows OSは標準でPPTPクライアント機能を備えているため、手軽に利用できるからだ。低価格なルーターであっても、PPTPには対応しているというものが多い。

L2TPは、PPTPとL2Fというプロトコルを統合して標準化されたプロトコルである。データを暗号化する機能がないためIPsecと併用し、L2TP/IPsec(L2TP over IPsec)として使うのが一般的だ。PPTP同様、Windows OSは標準でL2TP/IPsecのクライアント機能を備える。しかし、対応するVPN装置が少ないことから、PPTPに比べるとこれまであまり利用されてこなかった。- スマホでリモートアクセス応用

2012年3月13日火曜日

BYOD 私物デバイスの活用

登録:

コメントの投稿 (Atom)

0 件のコメント:

コメントを投稿